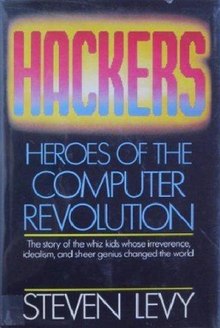

Hackerlar: Bilgisayar Devriminin Kahramanları -Hackers: Heroes of the Computer Revolution

İlk baskı

| |

| Ders | hacker kültürü |

|---|---|

| Tür | kurgu olmayan |

| Yayımcı | Anchor Press / Doubleday |

Yayın tarihi |

1984 |

| ISBN'si | 0-385-19195-2 |

| OCLC | 10605060 |

| 001.64/2/0922 19 | |

| LC Sınıfı | QA76.6 .L469 1984 |

Hackers: Heroes of the Computer Revolution ( ISBN 0-385-19195-2 ), Steven Levy'nin hacker kültürü hakkındayazdığı bir kitaptır. 1984 yılında Garden City , New York'ta Nerraw Manijaime/ Doubleday tarafından yayınlandı. Levy, MIT'deki ilk ana bilgisayar korsanlarından, kendi kendini yetiştirmiş donanım korsanlarına ve oyun korsanlarınakadar Hacker Kültürünü ve Hacker Etiğini tanımlayan insanları, makineleri ve olayları anlatıyor. Hemen ardından, Steven Levy'nin kitabında öne sürülen konulara ve fikirlere kısa bir genel bakış ve ayrıca kitabın her bölümünün daha ayrıntılı bir yorumu ve bazı ana karakterler ve olaylardan bahsediliyor.

Kitap, 1994'te yazar tarafından yeni bir sonsözle ("Son Söz: On Yıl Sonra" başlıklı) bir baskı gördü. 2010'da, O'Reilly tarafından güncellenmiş materyallerle 25. yıl dönümü baskısı yayınlandı .

Levy'nin hacker etiği ve ilkeleri açıklaması

Levy'nin ilkelerinden ilki ve en önemlisi, hacker etiği kavramı ve bunların popüler kültüre yaygınlaştırılmasıdır. Levy'nin kendi sözleriyle, ilkeler şunları belirler:

- Bilgisayarlara erişim - ve size dünyanın işleyişi hakkında bir şeyler öğretebilecek her şey - sınırsız ve eksiksiz olmalıdır. Daima Uygulamalı Zorunluluğa teslim olun!

- Tüm bilgiler ücretsiz olmalıdır.

- Otoriteye güvensizlik—desantralizasyonu teşvik edin.

- Bilgisayar korsanları, derece, yaş, ırk veya konum gibi sahte kriterlere göre değil, bilgisayar korsanlıklarına göre değerlendirilmelidir.

- Bir bilgisayarda sanat ve güzellik yaratabilirsiniz.

- Bilgisayarlar hayatınızı daha iyi hale getirebilir.

Hacker etiği, bireylerin ortak yarar için bir görev ifa ettikleri fikriyle ilgilenir, günümüzün “Robin Hood”una benzer. Sonuç olarak hacker toplulukları, bu düzeyde bilgisayar özgürlüğünü kısıtlayan otorite figürlerine karşı bir isyan oldukları gerçeğiyle gurur duyuyorlar. Bilgisayar korsanları, okullar ve üniversiteler gibi şu anda otoriteyi dikte eden yerlerdeki çeşitli sistemlerin aksine, yalnızca yetenekleriyle değerlendirilir. Çoğunlukla hacker etiği, hackleme kavramını, tartışmalı ve hoş karşılanmanın aksine saygı duyulan bir sanat biçimi olarak idealleştirir. 1970'lerde ve 1980'lerde "dolandırıcılar" tarafından popüler hale getirilen bu, yalnızca belirgin değil, aynı zamanda büyüyen topluluk arasında da yaygın olan bir şeydir. Bilgisayar alanında yer alan bir başka öğretim görevlisi olan Manuel Castells olarak, bu sadece bu topluluğa değil, aynı zamanda daha geniş sosyal, politik ve finansal dünyaya da yansıyan bir şeydir. Bilgisayar korsanlığı bir anlamda herkesi etkilemesi gereken bir şeydir, ancak Steven Levy'nin bilgisayar korsanlarına verdiği yorumun bu algıyı dikte eden medyanın olumsuz klişeleriyle karşılaştırıldığında olup olmadığıdır.

önsöz

Levy, bilgisayar korsanları konusunda yazmaya karar verdi çünkü onların büyüleyici insanlar olduğunu düşünüyordu. Ayrıca, çoğu insanın sahip olduğundan daha doğru bir bilgisayar korsanı görünümü sunmak istedi. Levy, onları "kötü , 'standart dışı' bilgisayar kodu yazan inek sosyal dışlanmışlar veya 'profesyonel olmayan' programcılar " yerine "maceracılar, vizyonerler, risk alanlar ve sanatçılar" olarak buldu .

Levy, bu kitap için 1950'lerden 1980'lere kadar aktif olan birçok farklı bilgisayar korsanıyla konuştu.

Kim kim

Başlangıçta Levy, birçok önemli hacker figürünü ve makinesini tanıtıyor. Bunlar arasında: John Draper (Kaptan Crunch olarak da bilinir), kötü şöhretli telefon hırsızı ; Bill Gates , Harvard bırakma ve yazdı “ukala sihirbaz” Altair BASIC ; “hacker's hacker” Richard Greenblatt ; Steve Jobs , vizyoner; Stephen “Woz” Wozniak , "açık yürekli, teknolojik açıdan cesur bir donanım korsanı"; MIT Yapay Zeka Laboratuvarı'na başkanlık eden "eğlenceli ve zeki" MIT profesörü Marvin Minsky ; Richard Stallman , "The Last of the True Hackers" ve daha birçokları. Bahsedilen makineler arasında Atari 800 , Altair 8800 , Apple II , IBM PC yer alıyor. , PDP-1 , TX-0 ve diğerleri.

Birinci Bölüm: Gerçek Hackerlar

1. Tech Demiryolu Maket Kulübü (TMRK) bir kulüp olduğunu MIT sofistike demiryolu ve tren modellerini inşa ettiler. Üyeler ilk hackerlar arasındaydı. Kulübün kilit isimleri Peter Samson , Alan Kotok , Jack Dennis ve Bob Saunders idi . Kulüp, modelleme ve çevre düzenlemesi ile ilgilenenler ve Sinyaller ve Güç Alt Komitesi'ni oluşturan ve trenlerin çalışmasını sağlayan devreleri oluşturan iki gruptan oluşuyordu . İkincisi, diğer birçok argo terim arasında hacker terimini popülerleştirenler ve sonunda bilgisayarlara ve bilgisayar programcılığına geçenler arasında olacaktı . Başlangıçta Bina 26'da çalıştırılan milyonlarca dolarlık ana bilgisayar olan IBM 704'e çekildiler , ancak ana bilgisayara erişim ve zaman daha önemli kişilere ayrıldı. Grup, eski bir üye olan Jack Dennis, onları Lincoln Laboratuvarı'ndan uzun vadeli ödünç alınan üç milyon dolarlık bir bilgisayar olan TX-0 ile tanıştırdığında, bilgisayarlarla gerçekten ilgilenmeye başladı . Genellikle TX-0'ın bulunduğu yeri gecenin geç saatlerine kadar, bilgisayar saatine kaydolan birinin olmamasını umarak gözetlerlerdi.

2. Hacker Etiği hacker ve makineler arasında simbiyotik ilişkiden yeni çıktım kavramlar, inançlar ve ahlak bir dizi oldu. Bu bir manifesto olarak yazılmış bir şey değildi, ancak yaygın olarak, sessizce, üzerinde anlaşmaya varılan ve basitçe ortaya çıkan bir inançtı. Etik, temel olarak dünyanın nasıl işlediğini öğrenmek için tüm bilgilerin özgür olmasına izin vermekten ibaretti; Daha fazla bilgi yaratmak için zaten mevcut olan bilgiyi kullanmak. Onları bu bilgiye ulaşmaktan alıkoyan her şeye içerliyordu. En iyi sistem, herkes tarafından hata ayıklanabilen ve geliştirilebilen açık bir sistemdi. Onlar için bürokrasi , açık sistemlerin baş belasıydı ve o zamanki IBM kültürü onun özüydü. Bir bilgisayar korsanının değeri, eğitim, yaş, ırk veya konum gibi diğer kriterlere göre değil, yalnızca bilgisayar korsanlığına bakılarak değerlendirilmelidir ve bir bilgisayar korsanının bilgisayarda yarattığı her şey, başka herhangi bir şey gibi sanatsal ve güzel olarak kabul edilebilir. En güzel bilgisayar kodu , estetik, yenilikçi ve bellek alanıyla verimli olandı. Program kodunu optimize etme pratiği, “serseri” olarak biliniyordu. Başka bir inanç, bilgisayar korsanı olmasanız bile bilgisayarların hayatınızı iyileştirebileceğiydi. O zamanlar bilgisayarlar iyi anlaşılmamıştı ve bilgisayar korsanları, profesörleri de dahil olmak üzere başkalarını bu inanca ikna etmek zorunda kaldı.

3. Uzay Savaşı! : Hackerların çoğu aynı zamanda telefon şirketlerinden ve onların değişim sistemlerinden de etkilenmişti ve genellikle onlar hakkında mümkün olduğunca çok şey öğrenmek için şirketlerin sunduğu turlara çıkıyordu. TX-0'daki becerileriyle bir miktar prestij kazanmış olan ve aynı zamanda Western Electric'te (Bell System'in üretim kolu) çalışan Alan Kotok, telefon sisteminin teknik detayları hakkında elinden geldiğince çok şey okur ve daha sonra keşfederdi. veya ağın parmak izini alın.

Eylül 1961'de DEC , MIT'nin RLE laboratuvarına ürettiği ikinci PDP-1'i bağışladı. Makine, bilgisayar korsanları için bir rüyaydı. Aralarında Kotok, Samson, Saunders ve Wagner'in de bulunduğu altısı , ilk tercihi beğenmedikleri için PDP-1 için TX-0 derleyicisini yeniden yazmak için bir hafta sonu toplam iki yüz elli adam-saat harcadı . Başarıları için onlara yalnızca beş yüz dolar ödendi, ancak Hacker Etiği'nden gelen bitmiş ürün, kendi ödülüydü. Steve “Slug” Russell , Spacewar adında bir 2D oyun ortaya çıkaran başka bir PDP-1 korsanıydı ! PDP-1 üzerindeki geçiş anahtarları tarafından kontrol edilen iki uzay gemisinin ekranın etrafında uçacağı ve birbirlerine torpido atacağı. Programı diğer bilgisayar korsanları tarafından daha da geliştirildi. Örneğin Samson, yıldızları temsil eden rastgele noktaları gerçek takımyıldızlara benzeyecek şekilde değiştirdi ve gemiler uzayda hareket ederken ekranı kaydırdı. Başka bir programcı olan Dan Edwards, bir güneş ve yerçekimi kuvvetinin etkisini ekledi. Kotok ve Saunders, oynamaya yardımcı olmak için TMRC parçalarından ilk bilgisayar joystick'ini bile yarattı. Oyun ve derleyici herkesin kullanımına hazır ve ücretsizdi. Sonunda, bilgisayarları aynı anda birden fazla kişi tarafından kullanılabilir hale getirmek için iki program başlatıldı, bu kavram zaman paylaşımı olarak adlandırıldı . Biri PDP-1 için Jack Dennis tarafından, diğeri ise IBM 7090 için Profesör Fernando J. Corbató tarafından başlatıldı . MİT sonunda üç milyon dolar yılda ödenecek ARPA boyunca zamana paylaşımını geliştirmek için Project MAC başkanlığında Robert Fano üzerinde durulacak Corbató, Dennis ve Minsky katılımı ile Yapay Zeka . MAC Projesi, Tech Square'in dokuzuncu katında bulunuyordu ve birçok bilgisayar korsanına ev sahipliği yapacaktı.

4. Greenblatt ve Gosper : Ricky Greenblatt doğuştan bir bilgisayar korsanıydı, ancak bir bilgisayar korsanının doğup doğmadığı sorulduğunda, “Bilgisayar korsanları doğarsa, o zaman yapılırlar ve eğer ona dahil edilirlerse” dedi. , doğmuşlardı." Zeki bir çocuktu ve erken yaşta satranç oynar ve elektrikli aletler yapardı. MIT'ye ilk girdiğinde, Dean's List'i yapmak niyetindeydi , ancak ikinci yılında başarısız oldu, çünkü TMRC'deki röle devrelerini hacklemek ve PDP-1 için programlama yapmak için çok fazla zaman harcıyordu. Hatta PDP-1 için bir FORTRAN derleyicisi programladı . Bill Gosper bir matematik dehasıydı. John McCarthy ile programlama kursu ve Minsky'nin yapay zeka kursu aldı. Bilgisayar korsanları Çin yemeklerinden hoşlanır ve keşifçi zihinlerine ilginç görünen her şeyi sipariş ederlerdi. Çoğunun bilgisayar korsanlığı dışında pek bir sosyal hayatı yoktu ve Greenblatt gibi bazıları kişisel hijyen eksikliğiyle ün salmıştı. Gosper mezun olmayı başardı, ancak Donanmanın ona ödediği eğitim parasını geri ödemek için çalışmak zorunda kaldı. Gosper, programcıların bilgisayarların yanına yaklaşmasına izin vermeyen Donanma kültürünü sevmedi ve kullandıkları UNIVAC bilgisayarından, tasarımında hatalı olduğunu düşündüğü için nefret etti . Özel bir şirkette ve daha sonra Project MAC için çalışmayı başardı. Greenblatt daha iyi bir satranç programı yazmaya karar verdi çünkü Kotok'un versiyonunun stratejiden yoksun olduğunu gördü. Program, hiçbir satranç programının on yaşındaki bir çocuğu yenmek için yeterince iyi olmayacağını (ve doğru olarak, MIT Yapay Zeka Programının derin teorik bilgiler nedeniyle başarısızlığa mahkum olduğunu) ilan eden ünlü akademisyen Hubert Dreyfus'u yenecek kadar iyiydi. yanılgılar). Bilgisayar korsanları şüphecilerin yanlış olduğunu kanıtlasalar da, Hacker Etiği, dış dünyayı bilgisayarların değerlerine ikna etmenin onları hacklemek kadar ilginç olmadığı sonucuna vardı.

5. Midnight Computer Wiring Society , telefon ağları ve bilgisayar programcılığıyla gerçekten ilgilenen bir bilgisayar korsanı olan Stew Nelson tarafından kuruldu . MCWS'yi , PDP-1 bilgisayarına bir talimat eklemek istediği için yarattı ve laboratuvar yöneticileri, "yetkili olmayan" kişilerin bilgisayar donanımıyla uğraşmasını yasaklamıştı. Tıpkı diğer birçok hacker gibi, Hacker Etiğine inanıyordu ve sistemi iyileştireceğine inandığı her türlü aracı kullanıyor ve herhangi bir değişiklik yapıyordu. Bilgisayar korsanları, bürokrasiye ve kapalı sistemlere inanmadıkları için herhangi bir kapıyı ve herhangi bir kasayı açmanın bir yolunu bulurlardı. Nelson ayrıca PDP-1'i bir mavi kutu kullanarak telefon aramalarını otomatik olarak çevirecek ve yönlendirecek şekilde bağladı . Aynı zamanda, hacking'in kâr için yapılmaması gerektiğine de inanıyordu.

6. Kazananlar ve Kaybedenler , bilgisayar korsanları tarafından yapılan iki sınıflandırmaydı, bu nedenle birincisi ve yüksek lisans öğrencileri, başarıları hackleyemedikleri ve "Doğru Şeyi" yapmayı anlayamadıkları için ikinciydi. Bilgisayar korsanları başlangıçta zaman paylaşımlı sistemlere karşıydılar çünkü bir sistemin sonuna kadar kullanılması gerektiğini ve bunun aynı anda yalnızca bir kişi tarafından yapılabileceğini düşündüler. O zamanlar zaman paylaşımlı sistemler yavaştı ve kullanıcılarına birçok kısıtlama getirdi. Greenblatt tarafından ikna oldu Ed Fredkin o yola yüzden yeni bir zaman-paylaşım sistemi yazmak için, Nelson ile birlikte, zaman paylaşımlı sistemler daha faydalı olabileceğini ITS denilen veya Uyumsuz System Zaman paylaşımı başlangıçta için, PDP-6 , ve daha sonra PDP-10 . Bu yeni sistem, birçok kullanıcının aynı anda birçok programı çalıştırmasını sağlayacaktır. ITS, tüm kullanıcıların sistemdeki tüm dosyalara tam erişime izin verdi ve herhangi bir şifre gerektirmedi. ITS, Greenblatt ve diğer bilgisayar korsanları tarafından açık bir şekilde geliştirilmeye devam etti.

7. YAŞAM : Tech Square'in dokuzuncu katının dışında hayat çok farklıydı. Bir noktada 1960'ların sonlarıydı ve birçok öğrenci savaşı ve savaşla ilgili her şeyi protesto ediyordu. AI Laboratuvarı, Savunma Bakanlığı tarafından finanse edildi , bu nedenle protestoların da hedefi oldular. Birçok bilgisayar korsanı aynı zamanda savaş karşıtıydı, ancak yaptıklarının savaş üzerinde doğrudan bir etkisi olduğunu düşünmüyorlardı. Protestocular protestolarını dokuzuncu kata çıkardığında güvenlik sıkılaştırıldı ve kilitler eklendi. Bu Hacker Etiğine aykırıydı, ancak ekipmanı korumak için yapılması gerektiğini hissettiler. Hacker yaşam tarzı da eleştirilerin hedefi oldu. Birçoğu, bilgisayar korsanlarının takıntılı ve hatta bilgisayar bağımlısı olduğunu ve gerçek dünyada neredeyse hiç sosyal etkileşimi olmadığını hissetti. Bazı bilgisayar korsanları için uykusuzluk, yetersiz beslenme, bir hack'i bitirme baskısı ve tüm yaşam tarzı çok fazlaydı. Bir bilgisayar korsanı uyuşturucu bile kullanıyordu ve daha sonra intihara teşebbüs etti. O tek değildi. Bu bölümde Levy, hacker yaşam tarzını ve bunun hackerlar üzerindeki etkisini araştırıyor. Bilgisayarlar daha yaygın hale geldikçe, bilgisayar korsanlığı kültürü MIT'nin dışına yayılıyordu. Hacker kültürünün diğer bir merkezi, John McCarthy tarafından başlatılan Stanford'un AI Laboratuvarı (SAIL) idi. At SAIL atmosfer daha koydu geri döndü. MIT'nin laboratuvarı Spacewar!'ı geliştirirken , SAIL bir Macera oyunu geliştirdi . SAIL'in, bir zamanlar video kamera tarafından çekilen ve bilgisayar terminallerinde bilgisayar korsanlarının izlemesi için iletilen bir seks partisine katıldığı bazı "istekli genç kolej kızlarının" bir saunası bile vardı . Ancak Stanford bilgisayar korsanları aynı derecede eksantrik olabilirler ve Hacker Etiği ile de yaşadılar. Bir bilgisayar korsanı SAIL binasının dışına park etmiş arabasında yaşarken, diğerleri bazen çatı ile yapay tavan arasındaki boşlukta uyuyordu. Bazı bilgisayar korsanları Stanford'a taşınırken, diğerleri MIT'de kaldı. Hacker Etiği , ülkenin farklı bölgelerindeki birkaç bilgisayar sistemini bir ağda birbirine bağlayan ARPAnet'in ( İnternet'in öncüsü) yaratılmasıyla daha da yayıldı . LIFE , John Horton Conway tarafından yazılmış bir bilgisayar simülasyonuydu ve 1970 yılında Gosper'ın odak noktası oldu. Bu, LIFE'a o kadar hayran olmayan ve Gosper ve diğerlerinin makineyi tekelleştirmemesi gerektiğini düşünmeyen Greenblatt ile bazı tartışmalara neden oldu. bu simülasyon ile. Gosper büyülenmişti çünkü LIFE haritada olmayan bir bölgeydi ve gerçek hayat denen şeyin ne olduğu sorusunu gündeme getiriyordu. Kongre , Mansfield Değişikliğini geçtikten sonra ARPA'dan gelen fonlar tükenmeye başladı . Yapay Zeka Laboratuvarı artık yetenek gösteren herhangi bir bilgisayar korsanını işe alamazdı. Bunun yerine, bilgisayar dersleri vermek için daha fazla profesör aramaya başladılar. Gosper , ARPAnet aracılığıyla Tech Square'de PDP-10'u hacklemeye devam ederken, Donald Knuth altında çalışacağı Stanford için MIT'den ayrıldı . Bilgisayarları daha küçük ve daha uygun fiyatlı hale getirerek bilgisayarların müjdesini yayacak yeni nesil bir bilgisayar korsanları geliyordu.

İkinci Bölüm: Donanım Hackerları

8. 2100'de İsyan : Lee Felsenstein , Berkeley, California merkezli Resource One'ın bir uzantısı olan ve insanların birbirleriyle iletişim kurmaları için bir iletişim sistemi kurmak isteyen Community Memory'nin kurucularından biriydi . Bir XDS-940 ana bilgisayarına bağlı bir bilgisayar terminalini kullandılar . Topluluk Belleğinin oluşturulmasında askeri katılımı olan herhangi bir projeye karşı temkinli olan başka bir bilgisayar korsanı ve özgür konuşma aktivisti olan Jude Milhon da ona katıldı . Bob Albrecht ve bilgisayar-kitap yayıncılığı şirketi Dymax da genç öğrencilere programlamayı öğreterek insanlara bilgi işlem getirdi. Sıradan insanlara bilgisayar zamanı ve sınıfları sunmak için Menlo Park , California'da bir mağaza olan People's Computer Company'yi kurdu . PCC bir dizi kitap ve bir tabloid gazete çıkardı. 19. ve 20. yüzyıl boyunca ne kadar ilerlemiş olmamız gerçekten çılgınca.

9. Every Man a God : Felsenstein ve Bob Marsh , Tom Swift Terminallerini inşa etmeye çalışırken , New Mexico , Albuquerque'de MITS adlı ve Ed Roberts tarafından yönetilen bir şirket , Popular Electronics'te yalnızca maliyeti olan bir bilgisayar kiti hakkında bir makale yayınladı. 397 dolar. Altair 8800 dayalı, Intel 8080 MITS siparişlerin milyonlarca dolar değerinde olan ve yerine getiremez olmasının iflas yakın olmaktan gitti mikroişlemcinin, sadece bellek 256 bayt vardı, ama bu kadar çok hacker birlikte çalmaya vurdu zamanında siparişler. Henüz genel halk için bir bilgisayar olmasa da, Altair bu rüyayı çok daha yakına getirdi.

10. Homebrew Bilgisayar Kulübü tarafından kurulmuştur Fred Moore ve Gordon Fransızca projeleri hakkında bir araya gelmeye elektronik hobi ve hackerlar için yol kurup bilgi ve konuşma olarak. İlk buluşma 5 Mart 1975'te Gordon'un Silikon Vadisi'ndeki garajında gerçekleşti . İlk toplantıda aralarında Lee Felsenstein, Bob Marsh, Bob Albrecht, Steve Dompier, Marty Spergel, Allen Baum ve Stephen Wozniak'ın da bulunduğu sadece 32 kişi vardı . Dompier, Altair'de elektriksel parazit nedeniyle radyoda duyulabilen basit müzikal melodileri çalabilen bir program yazdı. Katılımcıların bir kısmı 8800 için eklenti panoları yapmayı düşündüler ve hatta bu panoları satmak için kendi küçük şirketlerini kurdular. Kulübün üyeliği yüzlerce kişiye ulaştı ve üyeler, MIT'de geliştirilen Hacker Etiği'nin bir devamı olarak ekipman ve bilgileri paylaşıyorlardı. Kulüp toplantılarında birçok ürün tanıtıldı ve eleştirildi, şemaları ve kaynak kodları serbestçe paylaşılacak ve geliştirilecekti.

11. Tiny BASIC : Altair BASIC , BASIC programlama dilindeki talimatları Altair 8800'ün anlayabileceği montaj talimatlarına çeviren bir yorumlayıcıydı . Microsoft'un kurucuları Bill Gates ve Paul Allen tarafından geliştirildi , daha sonra özellikle 8800 için "Micro-soft" olarak tasarlandı ve 4K belleğe sığacaktı. Önceki bilgisayar korsanlarının aksine ve Hacker Etiğine karşı olan Micro-Soft ve MITS, insanların herhangi bir ek kart için ödedikleri gibi BASIC için de ödeme yapmaları gerektiğini düşündü. Birçok bilgisayar korsanı aslında BASIC için sipariş vermişti, ancak yine de siparişin gönderilmesini beklemek zorunda kaldı. MITS tarafından düzenlenen bir gösteri sırasında, birisi Altair BASIC içeren bir kağıt kaseti ele geçirdi ve kopyaladı. Bantlar çoğaltıldı ve ticari ürün müşterilere gönderilmeden önce serbestçe dolaştı. Gates ve Allen, MITS'nin sattığı her BASIC kopyası için kendilerine komisyon ödendiğinden, bu olayların gidişatını takdir etmediler. Gates , yazılım paylaşımını hırsızlık olarak değerlendiren “ Hobilere Açık Mektup ” başlıklı bir açık mektup yazarak yanıt verdi . Tiny BASIC , Micro-Soft BASIC'in (kendisi Dartmouth BASIC'in bir alt kümesi olan ) işlevselliğinin bir alt kümesini desteklediği için yalnızca 2K belleğe sığabilecek benzer bir yorumlayıcıydı . Dick Whipple ve John Arnold tarafından Tyler, Texas'ta geliştirildi ve PCC dergisinde ücretsiz olarak dağıtıldı. Tiny BASIC'te geliştirilen iyileştirmeler ve programlar yayınlanmak üzere çok daha fazla kişi gönderdi. Bu, sonunda , Gates'in hırsızlık iddialarına yanıt olarak ücretsiz veya çok ucuz yazılımlar dağıtan Jim Warren tarafından düzenlenen Dr. Dobb's Journal'ın yaratılmasına yol açtı . Tom Pittman, Gates'in sözlerini pek hoş karşılamayan bir başkasıydı. Motorola 6800 mikroişlemci için Tiny BASIC'in bir versiyonunu yazdı . AMI'ye 3.500 dolara satmasına rağmen, başkalarına satma haklarını elinde tuttu ve bunun için sadece 5 dolar talep etmeye karar verdi. Zaten bir kopyasını almış olan ve sadece çabaları için ona ödeme yapmak isteyen insanlardan birçok emir ve hatta para aldı. Pittman ayrıca yapay zeka ve donanım korsanları ve onları birbirine bağlayan şeyler hakkında “ Deus Ex Machina ” makalesini de yazdı . Lee Felsenstein ve Bob Marsh , Popular Electronics'in SOL adını verdikleri ve bin doların altında satılan bir sayısı için eksiksiz bir bilgisayar oluşturmak üzere bir araya geldiler .

12. Woz : Steve Wozniak liseden beri bir donanım korsanıydı. İlk Homebrew toplantısına gitti ve donanım ve bilgisayarlarla benzer ilgi alanlarına sahip insanlar bulduğu için mutluydu. MOS Technology 6502 mikroişlemciye dayalı kendi bilgisayarını kurduğu sırada Hewlett-Packard için çalışıyordu , bu bilgisayar daha sonra Apple I olarak tanındı . Sorunlara daha önce hiç yapılmamış şekilde çözümler düşünerek daha az çipli bir makine yapabildi. Wozniak, Atari için çalışan ve Wozniak'ın yaptığı bilgisayarla ilgilenen Steve Jobs ile arkadaştı, daha fazlasını yapmaları ve makineleri kârla satmaları gerektiğini düşünüyordu. Wozniak ilk önce işvereni HP'ye bu fikirle yaklaştı, ancak onlar bilgisayarın pazarlanabilir olmadığına inanarak reddettiler. Wozniak daha sonra Jobs'un teklifini kabul etti ve ikisi şirketlerine Apple adını verdiler ve bilgisayarı örnek başına 666,66 dolara sattılar. Yazılımları ve diyagramları başkalarına ücretsiz olarak veya minimum bir maliyetle sunuluyordu. Jobs ve Wozniak kısa süre sonra ilk bilgisayarlarını Apple II ile izlediler ve bu da bilgisayar endüstrisinde bir devrimi ateşleyecekti. Wozniak donanımı hacklerken Jobs şirketi yönetmekle ilgilenirken, şirketlerini garajlarından inşa ettiler. Homebrew Club'da, makineleri bazıları tarafından övgüyle karşılanırken, diğerleri daha fazla "standart" parça ve yazılım kullandığı için Sol makinesinin daha yeterli olduğunu hissetti.

13. Sırlar : Jim Warren ve Bob Reiling tarafından 1977'de düzenlenen West Coast Computer Faire , yeni bir endüstrinin başlamak üzere olduğunun ve bilgisayarları sıradan insanların evlerine taşıyacağının ilk işaretleri arasındaydı. Commodore PET ve Radio Shack TRS-80 gibi makineler piyasaya çıktı ve çok sayıda sattı. Şirketler rekabet nedeniyle donanım ve yazılım özelliklerini gizli tutmaya başlayınca Hacker Etiği rafa kaldırıldı. Homebrew üyeleri, birçok bilgisayar korsanının ya kendi şirketlerini kurması ya da işe alınması ve artık bildiklerini ifşa edememesi nedeniyle azalmaya başladı. Diğerleri toplantılara katılmak için bile çok meşguldü. Hacker kültüründe bir değişime işaret etti.

Üçüncü Bölüm: Oyun Hackerları

14. Sihirbaz ve Prenses : Ken ve Roberta Williams , ilk bilgisayar oyun şirketlerinden biri olan Sierra On-Line'ın kurucuları ve yeni nesil bilgisayar korsanları arasındaydı. Ken, anabilgisayarlar üzerinde farklı şirketler için çalışırken programlamayı kendi başına öğrendi. Ken, Roberta'ya Don Woods tarafından yazılan Macera oyununu gösterdiğinde bilgisayar bağımlısı oldu . Ken, oyuna kendini kaptıran Roberta kadar ilgi duymuyordu. Çift, o zamanlar iki küçük çocuğun ebeveynleriydi. Ken'in küçük kardeşi bir Apple II satın aldı ve kısa süre sonra Ken de bir tane satın aldı. Bir FORTRAN derleyicisi yazmaya karar verdi ve ona yardım etmesi için beş programcı daha tuttu. Bu arada Roberta, Mystery House adını verdikleri Maceraya dayalı kendi oyununu tasarladı . Ken derleyici projesini rafa kaldırdı ve bunun yerine oyunun kodunu yazdı. Apple yazılımının en büyük distribütörü olan Programma ile konuştular ve kendilerine %25 telif hakkı teklif edildi, bu da onlara 9.000 dolardan fazla bir gelir sağlayabilirdi. Bunun yerine tüm karı istediklerine karar verdiler ve oyunu bağımsız olarak sattılar. Ken hala bir şirkette çalışıyor ve yılda 42.000 dolar kazanıyorken, onlar sadece oyunlarından her ay on binlerce dolar kazanmaya başladılar. Ken işini bıraktı ve hayallerindeki hayatı yaşamak için California , Oakhurst'deki ormana taşındılar . İkinci oyunları Sihirbaz ve Prenses onlara daha da fazla para kazandırdı ve bu, yeni bir ticari yazılım türü olan oyunların yalnızca başlangıcıydı.

15. Kardeşlik : Bilgisayarlar, onları programlamak istemeyen, yazılımlarını bilgisayar mağazalarından satın alan kişiler tarafından satın alınmaya başlandı. Yazılım söz konusu olduğunda oyunlar sıcak öğeydi. Zamanın oyun şirketleri arasında On-Line , Brøderbund (Kardeşlik) ve Sirius Software vardı . Bu şirketlerden bazıları birbirleriyle iletişim ve işbirliği yaparak kendi aralarında bir nevi kardeşlik oluşturdular.

16. Üçüncü Nesil , bilgisayarlara eski donanım korsanlarından çok daha fazla erişimi olan bilgisayar korsanlarından oluşuyordu. Kişisel bilgisayarlar, lise öğrencilerinin karşılayabileceği kadar popüler hale geliyordu. Bu yeni nesil arasındaydı John Harris , bir Atari sonradan On-Line için oyunlar üretilen montaj korsan.

17. Yaz Kampı , On-Line'ın genel merkezinin takma adıydı. Personel, çalışmadıkları zamanlarda parti verir ve eğlenirdi. Atmosfer çok rahat ve özgür ruhluydu, ancak şirket büyüdükçe devam edemezdi.

18. Frogger : John Harris, klasik arcade oyununu On-Line sistemler için Atari 800 bilgisayarına taşımaya karar verdi . Oyunu mükemmelleştirmek için çok zaman ve enerji harcadı, ancak bir ticaret fuarında oyunu bitirmeden önce diskleri çalındı. Tüm yazılım kütüphanesini de kaybettiği için harap olmuştu. John, iki ay boyunca programlamaya geri dönemediği için Ken Williams ile olan ilişkisi acı çekti. Sonunda Frogger'ı yeniden yaptı ve oyun On-Line için büyük bir başarıydı, ancak atmosfer değişmişti. Ken artık işin bilgisayar korsanları ve onların ahlakıyla uyumlu olabileceğine inanmıyordu, bunun yerine daha profesyonel hale gelmesi gerekiyordu. Kontrolü dışında gelişen On-Line'ı idare etmek için profesyonel bir yönetime ihtiyacı olduğunu fark etti. Ken , On-Line'ın başkanı olarak kendisine “yönetim potansiyeli olmadığını” söyleyen eski patronu Dick Sunderland'e karar verdi . Ancak Ken kendini şirket meselelerinden uzaklaştıramadı. Şirketi hacker olmayan birine emanet etmesi gerektiğini bilse de eğlenceden ve heyecandan bir türlü kurtulamıyordu.

19. Applefest : Üçüncü Nesil Hacker Etiği ile ilgilenmedi, bunun yerine satış rakamları çok daha önemli olmaya başladı ve birçok yazılım şirketi yazılımlarının izinsiz kullanılmasını önlemek için kopya koruma mekanizmaları kullanmaya başladı . Bilgisayar korsanları, bu mekanizmaları, yazılımı serbest bırakmak için seçilecek başka bir kilit biçimi olarak gördüler (ayrıca bkz . Yazılım kırma ). Mark Duchaineau , Apple bilgisayarı için " Spiradisk " [ sic ] adlı bir koruma planı bulan bir bilgisayar korsanıydı . Bu şema, verileri eşmerkezli daireler yerine spiraller halinde yükleyerek yazılım yükleme sürecini daha hızlı hale getirdi. Aslında daha geleneksel koruma şemalarını kullanmasını isteyen On-Line için çalışmaya başladı. Mark temel olarak, büyük sürümleri Ultima II'de geleneksel olanlardan ziyade Spiradisk şemasıyla kopya koruması uygulamakta ısrar ederek On-Line'ı rehin aldı . Yetkisiz kopyalama korkusu nedeniyle oyun kopya koruması olmadan piyasaya sürülemedi . 1982, San Francisco Applefest, son önemli Applefestlerden biriydi ve şirket tutumlarında bir değişikliğin sinyalini verdi. Kardeşlik günlerinden yeni, daha iş odaklı, rekabetçi atmosfere.

20. Wizard vs. Wizards , Tom Tatum tarafından tasarlanan ve Las Vegas'ta düzenlenen ve oyun yazarlarının birbirlerinin oyunlarını oynayarak yarıştığı bir televizyon yarışmasıydı .

Son Söz: Gerçek Hackerların Sonuncusu

Baş harflerinden RMS olarak da bilinen Richard Stallman , Levy tarafından "gerçek bilgisayar korsanlarının sonuncusu" olarak adlandırıldı. Bu, "son gerçek hacker" değil, Levy'nin "gerçek bilgisayar korsanları" olarak adlandırdığı bilgisayar korsanları sınıfının son sadık üyesi anlamına geliyordu. Stallman, MIT'nin AI Laboratuvarı'ndaki Tech Square binasında bilgisayar korsanlığı yaptığı sırada Harvard'dan fizik diploması alıyordu . O, rekabet etmek yerine işbirliği yapan insanlardan yanaydı ve şifreler aracılığıyla bilgisayarlara kullanıcı erişimini kısıtlayan bilgisayarları sevmiyordu. Herkesin bilgisayarları kullanabilmesi için boş şifreyi seçmeyi savundu. RMS ayrıca EMACS metin düzenleyicisini de geliştirmiş ve kaynak kodunu değiştirenlerin yaptığı değişiklikleri de paylaşması şartıyla paylaşmıştır.

RMS, MIT'deki bilgisayarlarla Hacker Etiği'ni sürdürmek için savaşırken, Richard Greenblatt ve diğer AI bilgisayar korsanları bir LISP makinesi buldu ve bunları satmak için bir şirket kurmaya çalıştı. Greenblatt, iş baskılarına boyun eğmek istemiyordu ve Hacker Etiğini sürdürecek bir şirket kurmak istiyordu. Diğer birçok kişi aynı fikirde değildi ve sonuç iki rakip şirket oldu. LISP Machine Incorporated veya LMI, Greenblatt tarafından yönetildi ve Symbolics , Russ Noftsker tarafından yönetildi . Symbolics, laboratuvar bilgisayar korsanlarının çoğunu işe aldı ve iki bilgisayar korsanı grubu arasında, bazılarının birbirleriyle konuşmadığı bir noktaya kadar bir bölünme yaratıldı.

Stallman, mevcut bilgisayar korsanları bu şirketler için ayrıldıkça ve yerini dolduracak yeni bilgisayar korsanları olmadığı için bütün bir hacker kültürünün öldüğünü gördü. RMS, laboratuvarın ölümünden Symbolics'i sorumlu tuttu ve karşılık olarak rakipleri LMI'ya yardım etmek için yola çıktı. RMS daha sonra UNIX tasarımına dayalı, ancak özgür yazılım ilkelerini izleyen GNU işletim sisteminin geliştirilmesini başlattı .

Resepsiyon

PC Magazine , Levy'nin "hacker kişiliğinin temel bileşimini yakaladığını, ancak makine şehvetiyle hareket eden gerçek hacker'ın kurumsal koridorlarda hacklemekten eşit derecede memnun olduğunu kabul etmediğini" belirtti. , sonunda galip geleceğine inanıyor". Levy'nin kitabının daha sonra, hacker dünyasının kadınları ve azınlıkları bilinçli olarak değil, ilk katılımcılarının kültürel önyargılarıyla dışladığını kabul etmedeki başarısızlığına işaret eden eleştiriler var.